個人習慣將資料做三個複本,每月另備到庫存硬碟,因此不太在意勒索病毒。恰好前些日子機關舉辦資安意識講座,講師提到最近有一支勒索病毒利用作業系統的漏洞,可以避過防毒軟體的查殺,病毒使用的技術叫「RIPlace」。這個技術引起我的興趣,上網搜尋發現有大量文章報導這支病毒,基於公務員的潛意識,首先瀏覽技服中心的資安新聞,結果~~是我國學有問題?還是眼睛業障重?我真的看不懂這段中文字「(3)將原始檔案存入硬碟,透過Rename功能置換原始檔案」,原始檔案不就在硬碟中,幹嘛還要「將原始檔案存入硬碟」?然後還「透過Rename功能置換原始檔案」,自己換掉自己,又是什麼道理?

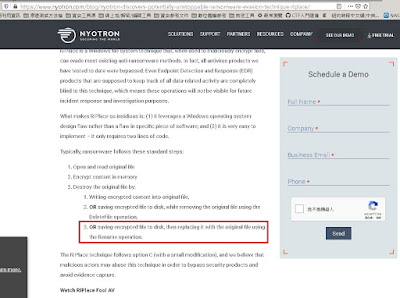

還好文章底下有英文參考來源, 連到www.nyotron.com看看(這個漏洞是它找到的),原文是「3.OR saving encrypted file to disk, then replacing it with the original file using the Rename operation.」:

用Google翻譯這段英文的結果:「將加密的文件保存到磁盤,然後使用重命名操作將其替換為原始文件」,這中文的前段是對了,後段還是怪怪的,「使用重新命名的方式將它換成原始檔案」,這樣加密後的內容不就又回到原來的樣子,是要勒索誰呀!

因此我推斷應該是作業系統有個漏洞,將加密檔案的名稱換成原始檔案的名稱時(是替換檔名,不是替換檔案),作業系統不會檢查兩支檔案使用相同名稱,因此加密檔案存活下來,而原始檔案變成無主野鬼。至於原始檔案的內容是繼續留在原位置,還是加密檔案會因更名成功而覆蓋原始檔案本來的位置,我就不確定了!

因此我推斷應該是作業系統有個漏洞,將加密檔案的名稱換成原始檔案的名稱時(是替換檔名,不是替換檔案),作業系統不會檢查兩支檔案使用相同名稱,因此加密檔案存活下來,而原始檔案變成無主野鬼。至於原始檔案的內容是繼續留在原位置,還是加密檔案會因更名成功而覆蓋原始檔案本來的位置,我就不確定了!

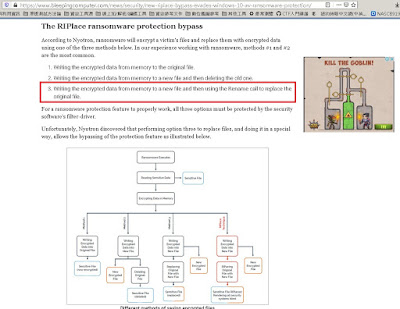

後來又找到另一個英文網站,不僅提供更詳細的介紹,還畫出流程圖, 有關RIPlace的介紹,它就提到「Writing the encrypted data from memory to new file and then using the Rename call to replace the original file.」(將加密的數據從內存寫入新文件,然後使用“重命名”調用替換原始文件),這樣看起來就合理多了!

7月21日再上技服網站,這篇新聞已經修正了。

在發現技服的資安新聞有疑問後,繼續查詢其他資安網站的內容,真的「天下文章一大抄」大家都錯一樣。詳如後面的截圖。本篇沒有特別用意,只想傳達「盡信書不如無書」,只要覺得不合常理,就該大力懷疑!

沒有留言:

張貼留言